Welcome to the

WalkMe Help Center

Please log in to continue

Please log in to continue

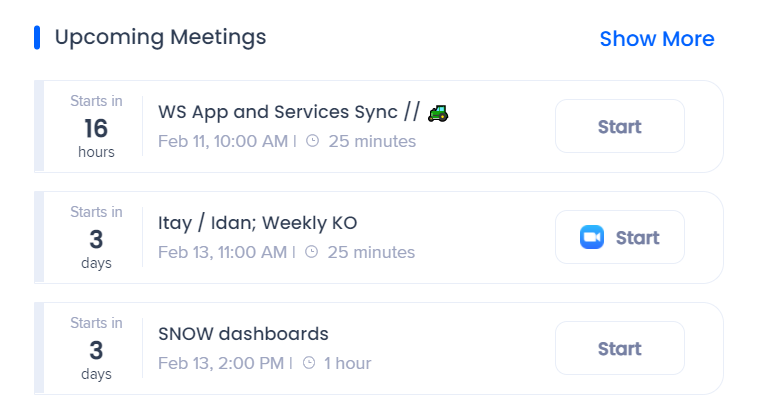

Accédez facilement à vos réunions à venir et rejoignez-les à partir du menu pour ordinateur de bureau/mobile.

Afficher et rejoindre les réunions à venir à partir du widget de l'écran d'accueil.

En plus de Zoom, d'autres tiers qui sont intégrés au calendrier d'Outlook tels que Webex et Gong sont pris en charge.

La recherche d'entreprise utilise des intégrations tierces pour mettre en œuvre une « recherche fédérale ». Les recherches dans le menu sont prises en charge par un moteur de traitement du langage naturel (NLP) et une base de données graphe qui soutient une expérience utilisateur exceptionnelle

La recherche d'entreprise n'indexe pas les données tierces dans une base de données consultable de manière indépendante.

Consultez le diagramme de séquence ci-dessous qui décrit l'algorithme de recherche :

Pour activer Enterprise Search (et les widgets personnalisés d'espace de travail), chaque employé est tenu d'accorder l'autorisation du menu pour accéder à un tiers.

Le processus d'octroi utilise le protocole OAuth2.0.

Chaque fois qu'un nouveau jeton d'accès est accordé au menu, l'application chiffrera les jetons d'accès et d'actualisation, et les stockera dans une base de données à distance.

Le processus de chiffrement comprend une clé privée unique (« Salt ») qui est générée pour chaque individu au premier amorçage et stockée dans le trousseau de machine locale.

La clé salt est irremplaçable et ne peut pas être restaurée : sa perte entraîne l'annulation des jetons d'accès.

Cette mesure de sécurité est prise pour éliminer la dépréciation de l'identité lorsque vous accédez à des données très sensibles.

Voir la figure 1.1 pour examiner le flux de production et de stockage de la clé salt.

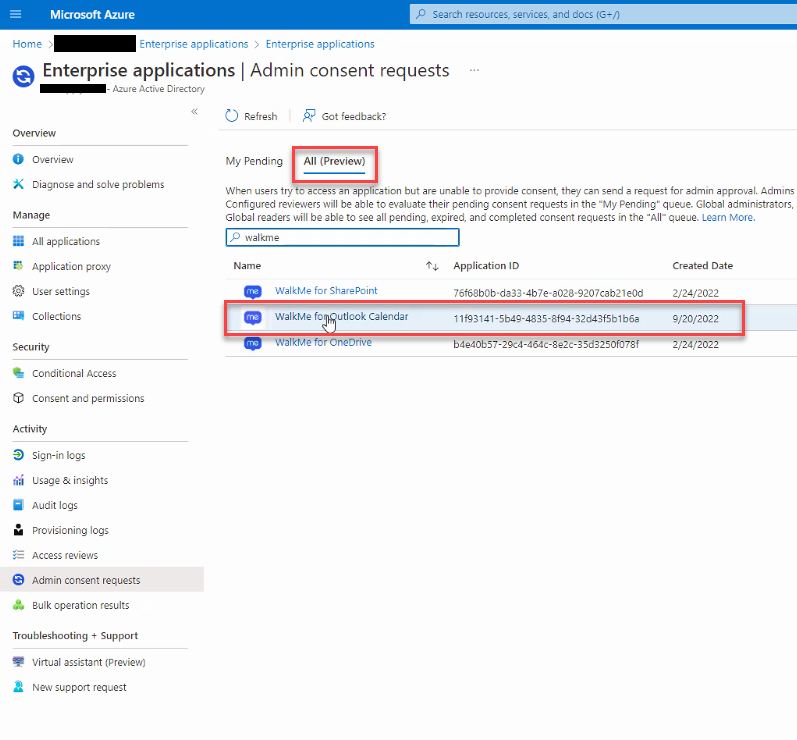

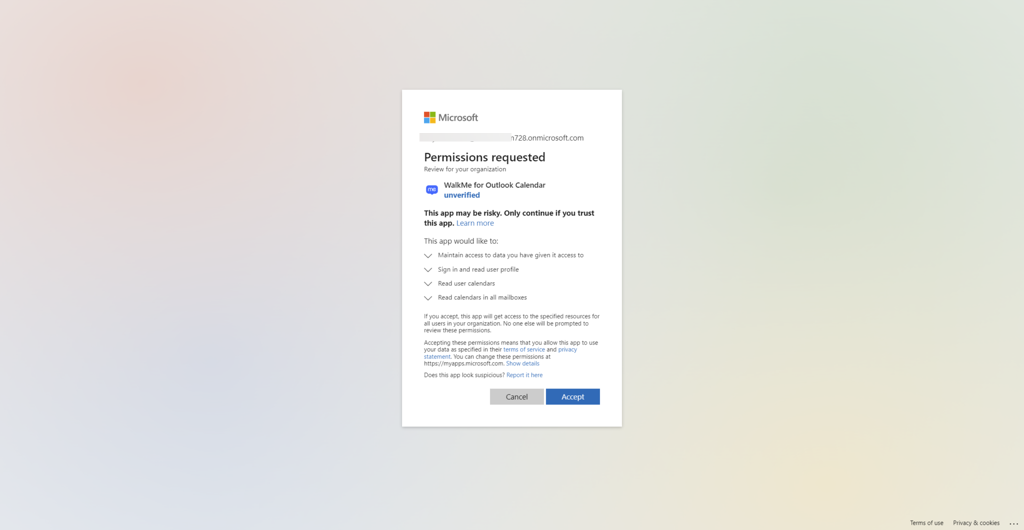

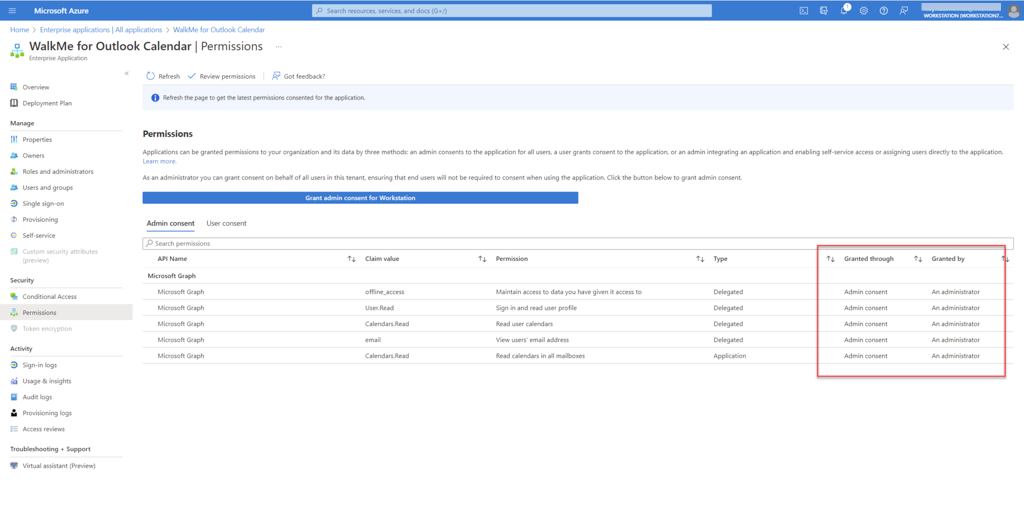

L'accès au contenu d'une partie tierce nécessite un consentement de l'utilisateur final et, dans certains cas, pour des produits Microsoft principalement, le consentement de l'administration d'une organisation.

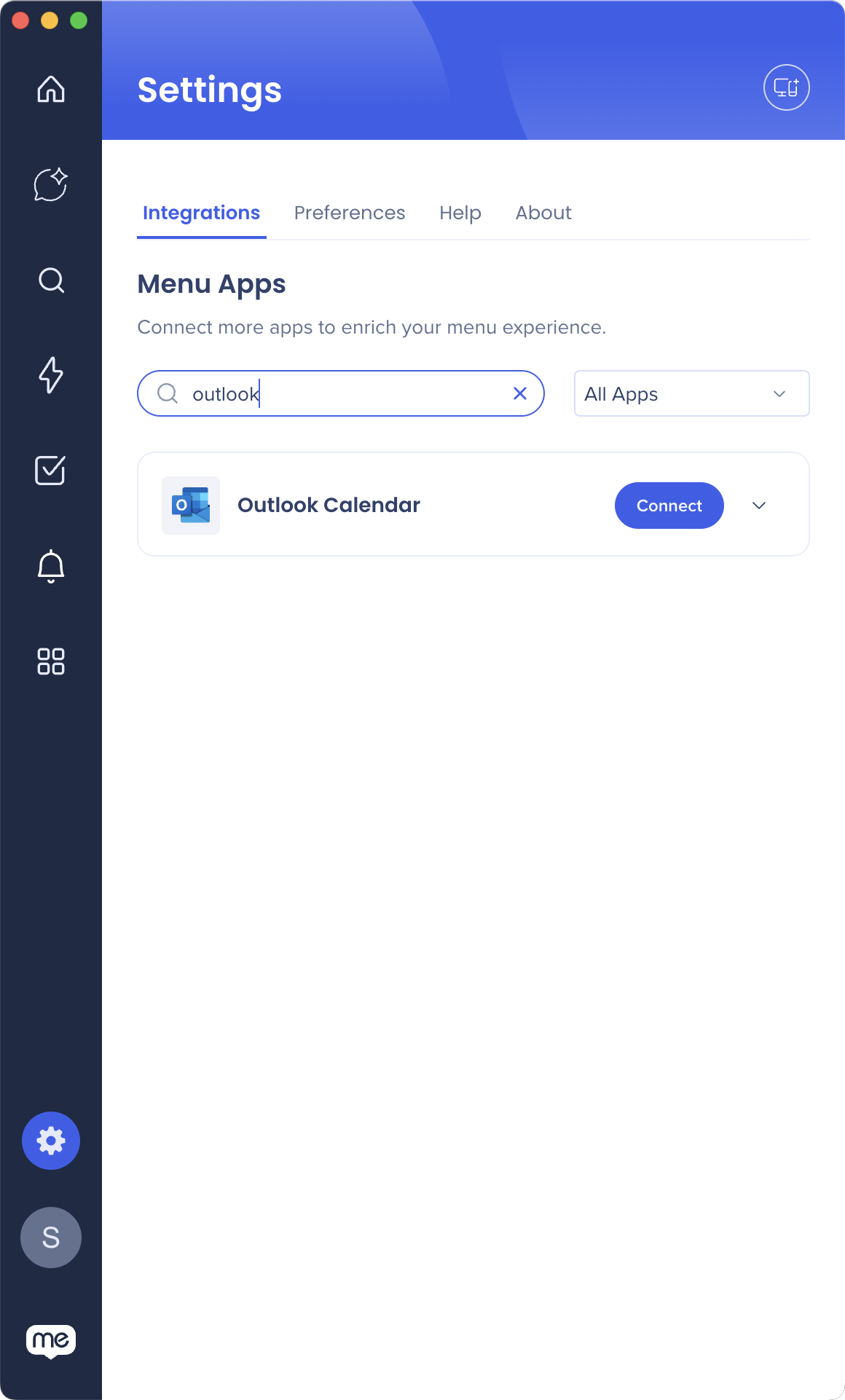

Les utilisateurs finaux accordent au menu l'autorisation nécessaire en approuvant un écran de consentement OAuth2.0 déclenché à partir de l'application de menu (« Applications tierces »).

Les applications tierces sont approuvées et vérifiées par des produits tiers.

À la fin du processus d'octroi, les applications tierces fournissent un accès et une actualisation des jetons qui sont utilisés par le moteur de recherche pour établir les demandes.

Consultez la section Accès à une partie tierce et Actualisation des jetons pour plus d'informations concernant le mécanisme de stockage.

Lors d'une recherche, le moteur de recherche transfère la demande, avant d'atteindre le service d'adoption, par le biais de l'injecteur de jeton ; un service qui injecte les jetons pertinents pour accomplir la requête.

La clé privée locale est transférée à la demande de recherche HTTPS pour un déchiffrage d'exécution.

Lorsqu'un utilisateur final lance une requête de recherche, la recherche d'entreprise WalkMe démarre un flux de recherche qui est protégé par un JWT attribué par l'intégration IDP de WalkMe, dans le cadre du flux de signature de l'utilisateur final :

Le JWT envoie l'identité de l'utilisateur et conserve toute requête HTTPS sécurisée et individuelle.

Toutes les demandes de menu de bureau/mobile sont protégées par une validation JWT.

Si la carte de Calendrier Outlook n'est pas disponible, contactez votre propriétaire WalkMe de votre organisation et demandez-lui d'activer le calendrier Outlook dans le menu en utilisant la console.

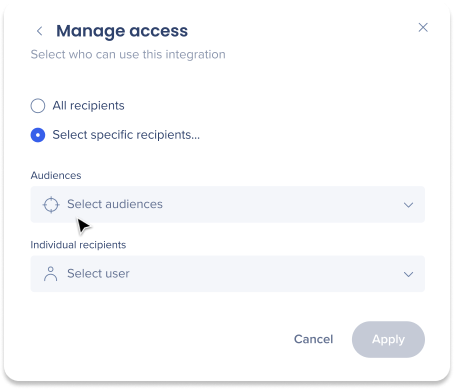

Les intégrations peuvent être segmentées pour un sous-ensemble d'utilisateurs et de publics, plutôt que d'être activées pour tous les utilisateurs finaux. Cette fonction rationalise le processus d'intégration et permet de s'assurer que les utilisateurs n'utilisent que les intégrations pertinentes pour leur travail.

Pour segmenter une intégration de menu :